Основой для разработки и построения системы защиты от компьютерных атак для АСУ являются функциональные требования, которые формируются в соответствии с подходом к построению автоматизированных систем в защищенном исполнении [1, 2].

Оптимально сформированные и обоснованные функциональные требования к системе защиты от компьютерных атак позволят спроектировать и построить рациональную систему защиты от компьютерных атак, которая, с одной стороны, обеспечит необходимый уровень защиты, а с другой, будет потреблять минимальное количество вычислительных и человеческих ресурсов защищаемой системы, что, в свою очередь, позволит минимизи- ровать снижение эффективности защищаемой системы вследствие введения в ее состав системы защиты от компьютерных атак.

В настоящее время процесс формирования требований к системам защиты информации для автоматизированных систем различного назначения регламентируется рядом нормативно-методических документов, описание и порядок применения которых приведены в [3, 4].

Анализ данных источников показывает, что их применение не в полной мере позволяет сформировать оптимальные требования к системе защиты от компьютерных атак для АСУ различного назначе- ния в силу ряда причин:

- их ориентация в большей степени на защиту хранящейся и (или) обрабатываемой в АСУ информации от несанкционированного доступа с целью предотвращения ее утечек (в то время как компьютерные атаки могут осуществляться не только для получения несанкционированного доступа к информации и ее хищения, но и чтобы нарушить правильность функционирования АСУ);

- гарантированный подход к защите информации (то есть достижение максимально возможной степени защищенности без учета критичности защищаемых ресурсов);

- несовершенство существующих методик построения моделей угроз безопасности для современных АСУ (ориентация существующих методик в большей степени на угрозы несанкционированного доступа к информации и ведения внешней технической компьютерной разведки).

Одним из возможных путей формирования и обоснования оптимальных функциональных требований к системе защиты от компьютерных атак является применение методического подхода, основанного на анализе и оценке рисков угроз безопасности информации в автоматизированной системе и ее безопасного функционирования.

Данный методический подход базируется на следующих основных принципах:

- прогнозирование угроз безопасности в защищаемой АСУ;

- достаточность мер защиты от компьютерных атак для некритичных компонентов и информационных ресурсов АСУ;

- максимальная защита критичных информационных ресурсов АСУ от компьютерных атак.

Для формального описания предлагаемого методического подхода к формированию функциональных требований к системам защиты от компьютерных атак необходимо определить несколько положений.

Введем следующие обозначения: T – множество угроз безопасности АСУ; K – множество видов и способов реализации компьютерных атак; Q – множество элементов, входящих в состав АСУ, при этом Q = AÈSÈCÈH, где A – множество программно-аппаратных компонентов АСУ; S – множество компонентов ПО АСУ; C – множество информационных ресурсов, хранящихся и (или) обрабатываемых в АСУ; H – множество лиц, эксплуатирующих и обслуживающих АСУ.

Положение 1. Имеется эффективный метод построения соответствия Ф1 из множества T в множество Q, который определяется по следующему правилу: (" t Î T) (" q Î Q)(tФ1q Û угроза t представляет опасность для элемента q).

Пусть T* = {ti*½i = 1, 2, …, I} – область определения соответствия Ф1, то есть T* = DomФ1 Í T. Ограничение соответствия Ф1 на подмножество T* обозначим через Ф*1.

Соответствие Ф*1 может быть представлено посредством графа G(Ф*1) (рис. 1).

Соответствие Ф*1 может быть представлено посредством графа G(Ф*1) (рис. 1).

Это соответствие может быть также представлено в виде булевой матрицы rulT*Q размернос- ти I´J:

,

,

где

;

;  .

.

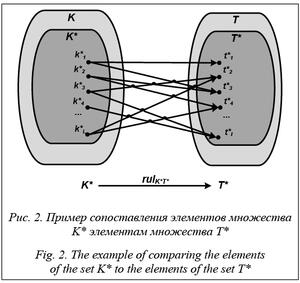

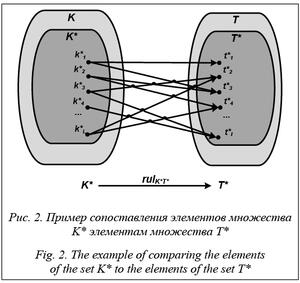

Положение 2. Имеется эффективный метод построения соответствия Ф2 из множества K в множество T, которое определяется по следующему правилу: ("k Î K) ("t Î T)(kФ2t Û угроза t может быть реализована посредством компьютерной атаки k).

Пусть K* = {kl*½l = 1, 2, …, L} – область определения соответствия Ф2. Тогда в соответствии с положением 1 будем иметь ImФ2 = T*. Ограничение соответствия Ф2 на подмножество K* обозначим через Ф*2.

На рисунке 2 показана геометрическая реализация соответствия Ф*2 посредством графа G(Ф*2).

На рисунке 2 показана геометрическая реализация соответствия Ф*2 посредством графа G(Ф*2).

Это соответствие можно представить посредством матрицы rulK*T* размерности L´I:

,

,

где

;

;  .

.

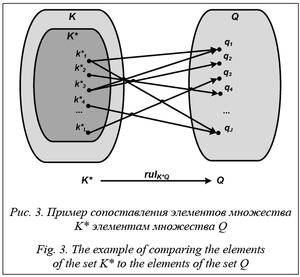

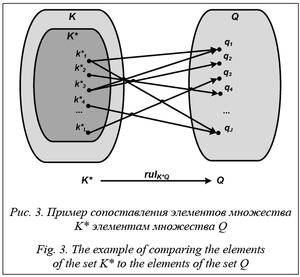

Положение 3. Имеется эффективный метод построения соответствия Ф3 из множества K в множество Q, которое определяется по следующему правилу: ("k Î K) ("q Î Q)(kФ3q Û элемент q есть потенциальный объект компьютерной атаки k).

Наличие эффективного метода этого положения является следствием существования соответствующих методов положений 1 и 2.

В частности, DomФ3 = K* Í K. Ограничение соответствия Ф3 на подмножество K* множества K обозначим через Ф*3. Графовая реализация Ф*3 показана на рисунке 3.

В частности, DomФ3 = K* Í K. Ограничение соответствия Ф3 на подмножество K* множества K обозначим через Ф*3. Графовая реализация Ф*3 показана на рисунке 3.

Это соответствие можно представить посредством матрицы rulK*Q размерности L´J:

,

,

где

;

;  .

.

Матрицы rulK*T* и rulT*Q как формальные воплощения эффективности методов положений 2 и 1 соответственно определяют матрицу rulK*Q как формальный аналог эффективности метода положения 3 путем логического произведения матриц rulK*T* и rulT*Q: rulK*Q = rulK*T* ´ rulT*Q.

Перейдем к описанию технологий выявления количественных характеристик рисков нарушения безопасности АСУ при проведении на нее компьютерных атак.

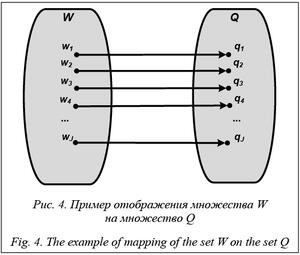

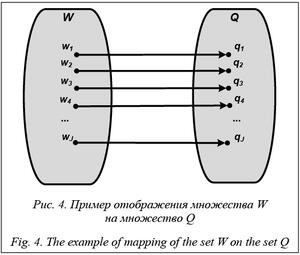

С этой целью каждому элементу qj множества Q ставится в соответствие весовой коэффициент wj, характеризующий важность (с позиций безопасности АСУ – критичность) этого элемента

С этой целью каждому элементу qj множества Q ставится в соответствие весовой коэффициент wj, характеризующий важность (с позиций безопасности АСУ – критичность) этого элемента  . В общем случае не исключается возможность того, что один и тот же весовой коэффициент может быть поставлен в соответствие различным элементам множества Q (рис. 4).

. В общем случае не исключается возможность того, что один и тот же весовой коэффициент может быть поставлен в соответствие различным элементам множества Q (рис. 4).

Возможность компьютерной атаки на какой-либо объект (компонент) АСУ характеризуется вероятностью этой атаки в отношении атакуемого объекта (компонента) АСУ. Данная вероятность определяется возможностями (потенциалом и мотивацией) нарушителя (субъекта, осуществляющего атаку), наличием или отсутствием уязвимостей в атакуемом объекте и степенью их опасности, а также наличием угрозы, которая может быть реализована данной компьютерной атакой в отношении атакуемого объекта [5–7]:

p = f (PtНАР, MНАР, VУЯЗВ, BУГР), (1)

где PtНАР – потенциал нарушителя, зависящий от уровня его общей технической осведомленности, осведомленности об особенностях построения и функционирования атакуемой АСУ и его технического оснащения (наличия или отсутствия техни- ческих средств, необходимых для проведения атаки) [5]; MНАР – мотивация нарушителя; VУЯЗВ – уровень опасности уязвимостей, имеющихся в атакуемом объекте (как правило, определяется с помощью широко известной и применяемой методики CVSS [8, 9]); BУГР – булева функция, определяющая наличие или отсутствие угрозы безопасности при проведении компьютерной атаки на атакуемый объект:

BУГР может быть определено из матрицы rulK*Q, которая показывает наличие или отсутствие угрозы при проведении l-й компьютерной атаки на j-й элемент АСУ. При этом от булевой матрицы rulK*Q можно перейти к матрице вероятностей проведения компьютерных атак в отношении АСУ в целом:

,

,

где L – число видов и способов компьютерных атак (из множества K*); J – число компонентов, входящих в состав АСУ, а элементы (plj,

где L – число видов и способов компьютерных атак (из множества K*); J – число компонентов, входящих в состав АСУ, а элементы (plj,  ;

;  ) этой матрицы определяются в соответствии с выражением (1) по методике, изложенной в [7].

) этой матрицы определяются в соответствии с выражением (1) по методике, изложенной в [7].

Используя полученную матрицу вероятностей проведения компьютерных атак на АСУ и (весовые) коэффициенты важности (критичности) составных компонентов АСУ из множества W, можно определить матрицу рисков нарушения безопасности АСУ при проведении компьютерных атак:

, (2)

, (2)

где, как и ранее, L – число видов и способов компьютерных атак; J – число компонентов, входящих в состав АСУ, а элементы этой матрицы rlj определяются следующим образом: rlj = plj ´ wj при  ;

; ; wj – коэффициент, характеризующий важность (критичность) j-го компонента из состава АСУ.

; wj – коэффициент, характеризующий важность (критичность) j-го компонента из состава АСУ.

Таким образом, элемент матрицы рисков rlj характеризует риск нарушения безопасности j-го компонента АСУ вследствие проведения на него l-й компьютерной атаки. Под риском нарушения безопасности посредством компьютерной атаки в данном случае понимается сочетание вероятности реализации той или иной угрозы в отношении того или иного компонента АСУ с помощью той или иной компьютерной атаки и степени тяжести последствий реализации этой угрозы для атакуемой АСУ [10–12].

Полученная ранее матрица рисков нарушения безопасности АСУ (2) является основой для формирования функциональных требований к системе защиты от компьютерных атак.

Для описания этих требований сформулируем в дополнение к положениям 1–3 еще ряд положений.

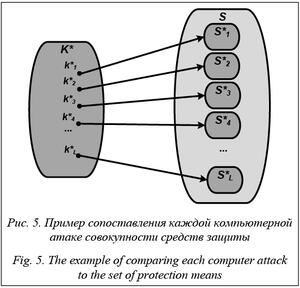

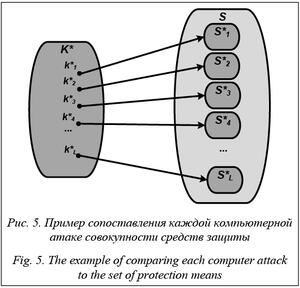

Положение 4. Предположим, что для каждой компьютерной атаки из множества K* можно эффективным способом определить совокупность средств защиты, способных полностью нейтрализовать данную компьютерную атаку. То есть каждому элементу множества K* можно поставить в соответствие определенную совокупность средств защиты S*i ( , где L, как и ранее, – число видов и способов компьютерных атак), являющуюся подмножеством общего множества S, элементы которого представляют собой отдельные составляющие системы защиты от компьютерных атак в целом (рис. 5). На рисунке 5 для наибольшей наглядности различные подмножества

, где L, как и ранее, – число видов и способов компьютерных атак), являющуюся подмножеством общего множества S, элементы которого представляют собой отдельные составляющие системы защиты от компьютерных атак в целом (рис. 5). На рисунке 5 для наибольшей наглядности различные подмножества  и

и  , 1 ≤ l1 < < l2 ≤ L, изображены как непересекающиеся, хотя в общем случае их пересечения и даже совпадения не исключаются.

, 1 ≤ l1 < < l2 ≤ L, изображены как непересекающиеся, хотя в общем случае их пересечения и даже совпадения не исключаются.

Обозначим через S* множество  . Будем полагать, что

. Будем полагать, что  . В общем случае S* может не совпадать с S, то есть S* Í S.

. В общем случае S* может не совпадать с S, то есть S* Í S.

Каждое множество Si, которое входит в виде подмножества во множество S, включает в себя определенное число средств защиты (число элементов множеств S1, S2, …, Si зависит от видов и способов компьютерных атак, для нейтрализации которых они предназначены). Распределение средств защиты по соответствующим совокупностям задается матрицей защиты:

, (3)

, (3)

где L – число видов и способов компьютерных атак; R – число средств защиты множества S*; элементы этой матрицы hlr определяются следующим образом:

Пример 1. Для I = 5 (число видов и способов компьютерных атак) и J = 6 (число средств защиты) зададим распределение средств защиты (табл. 1).

Таблица 1

Пример распределения средств защиты

Table 1

The example of protection means distribution

|

Вид и способ компьютерной атаки

|

Средство защиты

|

|

s*1

|

s*2

|

s*3

|

s*4

|

s*5

|

s*6

|

|

k1

|

1

|

1

|

0

|

1

|

0

|

0

|

|

k2

|

1

|

0

|

1

|

0

|

1

|

0

|

|

k3

|

0

|

1

|

0

|

0

|

0

|

1

|

|

k4

|

1

|

0

|

0

|

0

|

0

|

1

|

|

k5

|

0

|

1

|

1

|

1

|

0

|

1

|

То есть применительно к этому примеру будем иметь:  .

.  ;

;  ;

;  ;

;  ;

;  .

.

Положение 5. Будем полагать, что каждое средство защиты  (

( ) имеет определенный набор свойств Xr, характеризующих степень обеспечения ими защиты: Xr = {xr1, xr2, …, xrN}, где N – количество свойств этого средства защиты. При этом все множество свойств Xr можно разделить на k подмножеств таким образом, что Xr = = {Xr1 È Xr2È …È Xrk}, при этом Xr1 Ì Xr2, Xr2 Ì Xr3, …, Xrk-1 Ì Xrk = Xr (рис. 6).

) имеет определенный набор свойств Xr, характеризующих степень обеспечения ими защиты: Xr = {xr1, xr2, …, xrN}, где N – количество свойств этого средства защиты. При этом все множество свойств Xr можно разделить на k подмножеств таким образом, что Xr = = {Xr1 È Xr2È …È Xrk}, при этом Xr1 Ì Xr2, Xr2 Ì Xr3, …, Xrk-1 Ì Xrk = Xr (рис. 6).

Через  обозначим средство защиты

обозначим средство защиты  , совокупность свойств которого Хr ограничена до подсовокупности Xrt, t = 1, 2, …, k.

, совокупность свойств которого Хr ограничена до подсовокупности Xrt, t = 1, 2, …, k.

Тогда средство защиты  как имеющее набор свойств Xr1 будет обеспечивать минимальную эффективность защиты, потребляя при этом минимальное количество ресурсов для своего функционирования; средство защиты

как имеющее набор свойств Xr1 будет обеспечивать минимальную эффективность защиты, потребляя при этом минимальное количество ресурсов для своего функционирования; средство защиты  как имеющее набор свойств Xrk будет обеспечивать максимальную эффективность защиты, потребляя при этом максимальное количество ресурсов для своего функционирования, а средства защиты

как имеющее набор свойств Xrk будет обеспечивать максимальную эффективность защиты, потребляя при этом максимальное количество ресурсов для своего функционирования, а средства защиты  ,

,  , …,

, …,  со свойствами Xr2, Xr3, …, Xrk-1 будут обеспечивать промежуточные (между минимальным и максимальным) уровни защиты.

со свойствами Xr2, Xr3, …, Xrk-1 будут обеспечивать промежуточные (между минимальным и максимальным) уровни защиты.

Полагая, что эффективность средств защиты имеет количественную характеризацию, и обозначив через gt количественную меру эффективности средства защиты  , а через zt потребляемые этим средством ресурсы, будем иметь g1 < g2 < … < gk и z1 < z2 < … < zk.

, а через zt потребляемые этим средством ресурсы, будем иметь g1 < g2 < … < gk и z1 < z2 < … < zk.

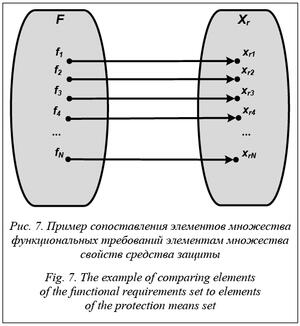

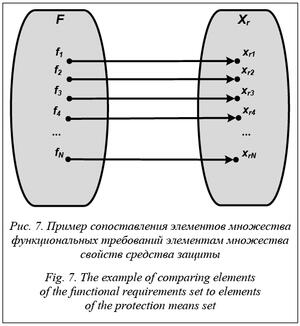

Положение 6. Допустим, что каждому элементу xr множества  свойств каждого средства защиты можно поставить в соот- ветствие один из элементов f множества функцио- нальных требований F. Будем полагать при этом, что требование fi задает условие наделения этого средства защиты свойством xri,

свойств каждого средства защиты можно поставить в соот- ветствие один из элементов f множества функцио- нальных требований F. Будем полагать при этом, что требование fi задает условие наделения этого средства защиты свойством xri,  (рис. 7).

(рис. 7).

Положение 7. Для каждого оценочного значения rlj риска из матрицы риска (7) можно определить свое подмножество свойств  Î {Xr1, Xr2, …, Xrk},

Î {Xr1, Xr2, …, Xrk},  , из множества Xr следующим образом: минимальному значению риска соответствует множество свойств Xr1, максимальному значению риска соответствует множество свойств Xrk, промежуточным значениям риска соответствуют промежуточные множества свойств Xr2, Xr3, …, Xrk-1 по возрастанию. При этом k будет являться уровнем реализации свойств каждого отдельного средства.

, из множества Xr следующим образом: минимальному значению риска соответствует множество свойств Xr1, максимальному значению риска соответствует множество свойств Xrk, промежуточным значениям риска соответствуют промежуточные множества свойств Xr2, Xr3, …, Xrk-1 по возрастанию. При этом k будет являться уровнем реализации свойств каждого отдельного средства.

Принцип формирования функциональных требований к системе защиты АСУ от компьютерных атак заключается в выборе необходимого набора свойств Xr (и соответствующих этим свойствам функциональных требований F) для каждого средства защиты s, входящего в совокупности средств защиты S*1, S*2, …, S*R, из которых, в свою очередь, строится система защиты S от компьютерных атак.

Правило выбора необходимого набора свойств основано на положении 7. Для начала определяется количество уровней риска (наиболее приемлемыми являются четыре уровня риска: отсутствует, низкий, средний, высокий [7]), а затем граничные значения риска для каждого уровня.

После этого формируют множества свойств Xr1, Xr2, …, Xrk для каждого средства (где k – число уровней значений риска) на основании положе- ния 7. Далее, используя матрицу распределения средств защиты (3), для каждой компьютерной атаки из множества K* определяют необходимые совокупности средств защиты, а используя мат- рицу риска (2), необходимые наборы свойств для каждой совокупности средств защиты, формируя при этом матрицу M уровней реализации свойств средств защиты:

,

,

где L – число видов и способов компьютерных атак; R – число средств защиты, а элементы этой матрицы mij,  ,

,  , определяются числовым значением уровня реализации свойств для каждого средства.

, определяются числовым значением уровня реализации свойств для каждого средства.

Пример 2. Исходя из матрицы распределения средств защиты (табл. 1) и следующих уровней риска для компьютерных атак (по методике, изложенной в [7]): k1 – высокий, k2 – низкий, k3 – отсутствует, k4 – средний, k5 – высокий, определим матрицу уровней реализации свойств средств защиты (табл. 2).

Таблица 2

Пример матрицы уровней реализации свойств средств защиты

Table 2

The example of the matrix of implementation levels of protection means properties

|

Вид, способ компьютерной атаки и уровень ее риска

|

Средство защиты

|

|

s*1

|

s*2

|

s*3

|

s*4

|

s*5

|

s*6

|

|

k1 – высокий

|

4

|

4

|

0

|

4

|

0

|

0

|

|

k2 – низкий

|

2

|

0

|

2

|

0

|

2

|

0

|

|

k3 – отсутствует

|

0

|

1

|

0

|

0

|

0

|

1

|

|

k4 – средний

|

3

|

0

|

0

|

0

|

0

|

3

|

|

k5 – средний

|

0

|

3

|

3

|

3

|

0

|

3

|

При этом использовалось соответствие уровней риска компьютерных атак уровням реализации свойств средств защиты (табл. 3).

Таблица 3

Соответствие уровней риска компьютерных атак уровням реализации свойств средств защиты

Table 3

Correspondence of computer attacks risk levels with implementation levels of protection means properties

|

Уровень риска

|

Уровень реализации свойств средств защиты

|

|

Высокий

|

4

|

|

Средний

|

3

|

|

Низкий

|

2

|

|

Отсутствует

|

1

|

Таким образом, совокупность S* будет представлять собой объединение следующих средств защиты:

, где

, где  следует понимать как i-е средство с k-м уровнем реализации свойств.

следует понимать как i-е средство с k-м уровнем реализации свойств.

Следует отметить, что сформированное таким образом множество S* (которое по сути представляет собой вариант построения системы защиты) обладает избыточностью, от которой можно избавиться, применив следующие правила.

Правило сокращения – если множество S* содержит несколько одинаковых средств защиты с одинаковым уровнем реализации свойств, то количество этих средств сокращается до одного.

Правило поглощения – если множество S* со- держит несколько одинаковых средств защиты с разными уровнями реализации свойств, то все средства с уровнем реализации свойств, меньшим максимального, поглощаются средством с максимальным уровнем реализации (то есть в множестве S* остается только функция с максимальным уровнем реализации).

Данные правила реализуются следующим образом:

- в каждом столбце матрицы реализации свойств производится поиск максимального элемента;

- номер столбца будет номером средства защиты, которое включается в систему защиты (если все элементы текущего столбца равны нулю, то средство текущего номера в состав системы защиты не включается);

- уровнем реализации свойств для средства защиты будет максимальное значение текущего столбца матрицы.

Формально это можно записать следующим образом:

Формально это можно записать следующим образом:  ,

,

(4)

(4)

где mij – элемент матрицы уровней реализации свойств M.

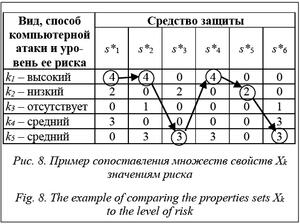

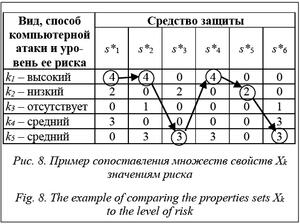

Пример 3. Исходя из матрицы уровней реализации свойств из примера 2 (табл. 2) и используя выражение (4) сформируем множество  следующим образом (рис. 8):

следующим образом (рис. 8):

.

.

После формирования рационального множества средств защиты  используя положение 6, можно перейти от множества свойств для каждого средства защиты к множеству функциональных требований, необходимых для реализации этих свойств.

используя положение 6, можно перейти от множества свойств для каждого средства защиты к множеству функциональных требований, необходимых для реализации этих свойств.

Таким образом, формирование рациональных требований к системе защиты от компьютерных атак будет заключаться в следующем:

- выбор необходимых совокупностей средств защиты {S*1, S*2, …, S*L} для каждой компьютерной атаки;

- выбор нужного набора свойств для каждого средства, входящего в совокупности средств защиты;

- приведение полученного множества средств защиты S* к рациональной форме  с использованием правила сокращения и правила поглощения;

с использованием правила сокращения и правила поглощения;

- формирование функциональных требований по обеспечению нужного набора свойств для каждого средства защиты, входящего в совокупности средств защиты.

Программный комплекс, позволяющий реализовать предложенный методический подход (рис. 9), должен включать в себя:

Программный комплекс, позволяющий реализовать предложенный методический подход (рис. 9), должен включать в себя:

- БД угроз информационной безопасности и уязвимостей компонентов информационно-вычислительных (автоматизированных) систем;

- средства оценки степени опасности уязвимостей компонентов информационно-вычислительных систем, потенциала нарушителя информационной безопасности в автоматизированных системах и риска реализации в них угроз безопасности;

- БД профилей функциональных требований к системам защиты от компьютерных атак для различных степеней риска;

- средство формирования функциональ- ных требований (имеющее в составе блоки формирования необходимых совокупностей средств защиты, полного (избыточного) перечня функциональных требований и рационального перечня функциональных требований).

На данный момент в полном объеме реализованы следующие компоненты предполагаемого программного комплекса:

- БД угроз информационной безопасности и уязвимостей компонентов информационно-вычислительных систем (см. http://www.swsys.ru/ uploaded/image/2017_4/2017-4-dop/2.jpg);

- программа оценки степени опасности уязвимостей компонентов информационно-вычислительных систем (см. http://www.swsys.ru/uploaded/ image/2017_4/2017-4-dop/3.jpg);

- программа оценки потенциала нарушителя безопасности информации (см. http://www.swsys. ru/uploaded/image/2017_4/2017-4-dop/4.jpg).

БД угроз информационной безопасности и уязвимостей компонентов информационно-вычислительных систем разработана на основе информации из банка данных угроз безопасности инфор- мации ФСТЭК России (http://bdu.fstec.ru).

Информация об угрозах безопасности:

- наименование угрозы;

- идентификатор угрозы (в виде ее порядкового номера);

- описание источника угрозы (вид нарушителя (внутренний или внешний) и его потенциал (отсутствует, низкий, средний или высокий));

- описание объекта воздействия;

- описание последствий реализации угрозы (нарушение целостности, конфиденциальности или доступности информации).

Поиск записей в базе угроз возможен по диапазону идентификаторов, по источнику угрозы, по последствиям реализации угрозы, а также с помощью фильтра поиска на основе произвольных SQL-запросов.

Информация об уязвимостях компонентах информационно-вычислительных систем:

- идентификатор уязвимости;

- наименование уязвимости;

- идентификатор уязвимости, присвоенный ФСТЭК России;

- дата выявления уязвимости;

- идентификаторы других систем описания уязвимостей (CVE, OSVDB и др.);

- наименование ПО, содержащего уязвимость;

- версия ПО;

- наименование операционной системы, для которой характерна данная уязвимость;

- класс уязвимости (уязвимость кода или уязвимость архитектуры);

- базовый вектор оценки CVSS;

- уровень опасности уязвимости по CVSS;

- ссылка на источник информации об уязвимости в Интернете.

Поиск записей в базе возможен по диапазону идентификаторов, по идентификатору ФСТЭК России, по классу уязвимости, по уровню опасности, а также с помощью фильтра поиска по произвольным SQL-запросам.

БД зарегистрирована в государственном реестре БД (рег. №2016620378 от 24.03.2016) (https:// github.com/drobotun/Threat_DB).

Программа оценки степени опасности уязвимостей компонентов информационно-вычислительных систем «Калькулятор CVSS» (см. http://www. swsys.ru/uploaded/image/2017_4/2017-4-dop/3.jpg) реализует оценку степени опасности уязвимостей по широко известной и применяемой методике CVSS [8].

Программа разработана в среде Delphi, исходный код доступен по адресу: https://github.com/ drobotun/CVSS_Calc.

Программа оценки потенциала нарушителя безопасности информации реализует методику оценки, описанную в [7].

Программа разработана в среде программирования Delphi, исходный код программы доступен по адресу: https://github.com/drobotun/Violator_Calc. Программа зарегистрирована в государственном реестре программ для ЭВМ (рег. № 2016615110 от 16.05.2016).

Средство оценки риска предполагается реализовать в виде программы, работа которой будет основана на приведенных выше положениях и методике, изложенной в [7].

В БД профилей функциональных требований планируется включить профили функциональных требований для средств обнаружения компьютерных атак, средств противодействия компьютерным атакам и для средств устранения последствий применения компьютерных атак для четырех уровней риска реализации угроз (в соответствии с табл. 3).

Средство формирования функциональных требований предполагается реализовать в виде отдельной программы, работа которой будет основана на приведенных выше положениях и правилах сокращения и поглощения.

Применение предложенного методического подхода обеспечивает возможность формирования рациональных функциональных требований, позволяющих спроектировать и построить рациональную систему защиты, которая, с одной стороны, обеспечит необходимый уровень защиты, а с другой – будет потреблять минимальное количество вычислительных и человеческих ресурсов защищаемой АСУ, что, в свою очередь, позволит минимизировать фактор снижения эффективности защищаемой системы вследствие введения в ее состав системы защиты от компьютерных атак.

Литература

1. Основы проектирования и эксплуатации автоматизированных систем управления военного назначения: учеб. пособие; [под ред. В.Л. Лясковского]. М.: Изд-во МГТУ им. Н.Э. Баумана, 2016. 188 c.

2. Малюк А.А., Пазизин С.В., Пригожин Н.С. Введение в защиту информации в автоматизированных системах. М.: Горячая линия–Телеком, 2001. 148 с.

3. Галатенко В.А. Стандарты информационной безопасности: курс лекций; [под ред. В.Б. Бетелина]. М.: ИНТУИТ.РУ, 2006. 264 с.

4. Марков А.С., Цирлов В.Л., Барабанов А.В. Методы оценки несоответствия средств защиты информации; [под ред. А.С. Маркова]. М.: Радио и связь, 2012. 192 с.

5. Гришина Н.В. Модель потенциального нарушителя объекта информатизации // Изв. ЮФУ: Технич. науки. 2003. № 4. Т. 33. С. 356–358.

6. Жуков В.Г., Жукова М.Н., Стефаров А.П. Модель нарушителя прав доступа в автоматизированной системе // Программные продукты и системы. 2012. № 2. С. 75–78.

7. Дроботун Е.Б., Цветков О.В. Построение модели угроз безопасности информации в автоматизированной системе управления критически важными объектами на основе сценариев действий нарушителя // Программные продукты и системы. 2016. № 3. С. 42–50.

8. Common Vulnerability Scoring System. URL: http://www. first.org/cvss (дата обращения: 12.03.2017).

9. Нурдинов Р.А. Определение вероятности нарушения критических свойств информационного актива на основе CVSS метрик уязвимостей // Современные проблемы науки и образования. 2014. № 3. URL: http://www.science-edukation.ru/pdf/2014/ 3/344.pdf (дата обращения: 12.03.2017).

10. Белов В., Голяков А. Терминологическая база теории безопасности // Стандарты и качество. 2004. № 9. С. 48–51.

11. Быков А.А., Порфирьев Б.Н. О взаимосвязи риска с родственными понятиями и терминологии риск-менеджмента // Проблемы анализа риска. 2013. Т. 10. № 4. С. 4–10.

12. Алпеев А.С. Основные понятия безопасности // Надежность и контроль качества. 1994. № 7.

References

- Lyaskovsky V.L. Osnovy proektirovaniya i ekspluatatsii avtomatizirovannykh sistem voennogo naznacheniya [Fundamentals of Design and Operation of Military Assignment Automated Control Systems]. Moscow, Bauman MSTU Publ., 2016, 188 p.

- Malyuk A.A., Pazizin S.V., Prigozhin N.S. Vvedenie v zaschitu informatsii v avtomatizirovannykh sistemakh [Introduction to Information Protection in Automated Systems]. Moscow, Goryachaya liniya–Telekom Publ., 2001, 148 p.

- Galatenko V.A. Standarty informatsionnoy bezopasnosti: kurs lektsy [Information Security Standards: a Course of Lectures]. V.B. Betelin (Ed.). Moscow, INTUIT.RU Publ., 2006, 264 p.

- Markov A.S., Tsirlov V.L., Barabanov A.V. Metody otsenki nesootvetstviya sredstv zashchity informatsii [Methods for Assessing the Discrepancy of Information Protection Means]. A.S. Markov (Ed.). Moscow, Radio i svyaz Publ., 2012, 192 p.

- Grishina N.V. The model of a potential intruder on an object of informatization. Izvestiya UFU. Tekhnicheskie nauki [News of SFedU. Engineering Science]. 2003, no. 4, vol. 33, pp. 356–358 (in Russ).

- Zhukov V.G., Zhukova M.N., Stefarov A.P. The model of the violator of access rights in the automated system. Programmnye produkty i sistemy [Software & Systems]. 2012, no. 2 (98), pp. 75–78 (in Russ.).

- Drobotun E.B., Tsvetkov O.V. Building a model of information security threats in an automated control system for critical objects based on the scenarios of the violator's actions. Programmnye produkty i sistemy [Software & Systems]. 2016, no. 3 (29), pp. 42–50 (in Russ.).

- Common Vulnerability Scoring System. Available at: http://www.first.org/cvss (accessed March 12, 2017).

- Nurdinov R.A. Determining the probability of violation of critical properties of the information asset based on the CVSS metrics of the vulnerabilities. Sovremennye problemy nauki i obrazovaniya [Modern Problems of Science and Education]. 2014, no. 3. Available at: http://www.science-edukation.ru/pdf/2014/3/344.pdf (accessed March 12, 2017).

- Belov V., Golyakov A. The terminological base of the theory of security. Standarty i kachestvo [Standards and Quality]. 2004, no. 9, pp. 48–51 (in Russ.).

- Bykov A.A., Porfirev B.N. On the relationship of risk with related concepts and risk management terminology. Problemy analiza riska [Problems of risk analysis]. 2013, no. 4, vol. 10, pp. 4–10 (in Russ.).

Alpeev A.S. Basic concepts of security. Nadezhnost i control kachestva [Reliability and quality control]. 1994, no. 7 (in Russ.).

,

,

;

;  .

.

,

,

;

;

,

,

;

;

. В общем случае не исключается возможность того, что один и тот же весовой коэффициент может быть поставлен в соответствие различным элементам множества Q (рис. 4).

. В общем случае не исключается возможность того, что один и тот же весовой коэффициент может быть поставлен в соответствие различным элементам множества Q (рис. 4).

,

,

) этой матрицы определяются в соответствии с выражением (1) по методике, изложенной в [7].

) этой матрицы определяются в соответствии с выражением (1) по методике, изложенной в [7]. , (2)

, (2) ;

; ; wj – коэффициент, характеризующий важность (критичность) j-го компонента из состава АСУ.

; wj – коэффициент, характеризующий важность (критичность) j-го компонента из состава АСУ. и

и  , 1 ≤ l1 < < l2 ≤ L, изображены как непересекающиеся, хотя в общем случае их пересечения и даже совпадения не исключаются.

, 1 ≤ l1 < < l2 ≤ L, изображены как непересекающиеся, хотя в общем случае их пересечения и даже совпадения не исключаются. . Будем полагать, что

. Будем полагать, что  . В общем случае S* может не совпадать с S, то есть S* Í S.

. В общем случае S* может не совпадать с S, то есть S* Í S. , (3)

, (3)

.

.  ;

;  ;

;  ;

;  ;

;  .

. (

( ) имеет определенный набор свойств Xr, характеризующих степень обеспечения ими защиты: Xr = {xr1, xr2, …, xrN}, где N – количество свойств этого средства защиты. При этом все множество свойств Xr можно разделить на k подмножеств таким образом, что Xr = = {Xr1 È Xr2È …È Xrk}, при этом Xr1 Ì Xr2, Xr2 Ì Xr3, …, Xrk-1 Ì Xrk = Xr (рис. 6).

) имеет определенный набор свойств Xr, характеризующих степень обеспечения ими защиты: Xr = {xr1, xr2, …, xrN}, где N – количество свойств этого средства защиты. При этом все множество свойств Xr можно разделить на k подмножеств таким образом, что Xr = = {Xr1 È Xr2È …È Xrk}, при этом Xr1 Ì Xr2, Xr2 Ì Xr3, …, Xrk-1 Ì Xrk = Xr (рис. 6). обозначим средство защиты

обозначим средство защиты  как имеющее набор свойств Xr1 будет обеспечивать минимальную эффективность защиты, потребляя при этом минимальное количество ресурсов для своего функционирования; средство защиты

как имеющее набор свойств Xr1 будет обеспечивать минимальную эффективность защиты, потребляя при этом минимальное количество ресурсов для своего функционирования; средство защиты  как имеющее набор свойств Xrk будет обеспечивать максимальную эффективность защиты, потребляя при этом максимальное количество ресурсов для своего функционирования, а средства защиты

как имеющее набор свойств Xrk будет обеспечивать максимальную эффективность защиты, потребляя при этом максимальное количество ресурсов для своего функционирования, а средства защиты  ,

,  , …,

, …,  со свойствами Xr2, Xr3, …, Xrk-1 будут обеспечивать промежуточные (между минимальным и максимальным) уровни защиты.

со свойствами Xr2, Xr3, …, Xrk-1 будут обеспечивать промежуточные (между минимальным и максимальным) уровни защиты.

свойств каждого средства защиты можно поставить в соот- ветствие один из элементов f множества функцио- нальных требований F. Будем полагать при этом, что требование fi задает условие наделения этого средства защиты свойством xri,

свойств каждого средства защиты можно поставить в соот- ветствие один из элементов f множества функцио- нальных требований F. Будем полагать при этом, что требование fi задает условие наделения этого средства защиты свойством xri,  (рис. 7).

(рис. 7). Î {Xr1, Xr2, …, Xrk},

Î {Xr1, Xr2, …, Xrk},  , из множества Xr следующим образом: минимальному значению риска соответствует множество свойств Xr1, максимальному значению риска соответствует множество свойств Xrk, промежуточным значениям риска соответствуют промежуточные множества свойств Xr2, Xr3, …, Xrk-1 по возрастанию. При этом k будет являться уровнем реализации свойств каждого отдельного средства.

, из множества Xr следующим образом: минимальному значению риска соответствует множество свойств Xr1, максимальному значению риска соответствует множество свойств Xrk, промежуточным значениям риска соответствуют промежуточные множества свойств Xr2, Xr3, …, Xrk-1 по возрастанию. При этом k будет являться уровнем реализации свойств каждого отдельного средства. ,

, ,

,  , определяются числовым значением уровня реализации свойств для каждого средства.

, определяются числовым значением уровня реализации свойств для каждого средства.

, где

, где  следует понимать как i-е средство с k-м уровнем реализации свойств.

следует понимать как i-е средство с k-м уровнем реализации свойств.

,

, (4)

(4) следующим образом (рис. 8):

следующим образом (рис. 8): .

. используя положение 6, можно перейти от множества свойств для каждого средства защиты к множеству функциональных требований, необходимых для реализации этих свойств.

используя положение 6, можно перейти от множества свойств для каждого средства защиты к множеству функциональных требований, необходимых для реализации этих свойств. с использованием правила сокращения и правила поглощения;

с использованием правила сокращения и правила поглощения;